Como as empresas podem gerenciar eficazmente os riscos na cadeira de suprimentos

Especialistas da Check Point Software explicam como identificar os riscos, bem como quais são as melhores práticas em cibersegurança

Os especialistas da Check Point Software Technologies Ltd. (NASDAQ: CHKP), pioneira e líder global em soluções de segurança cibernética, observaram que os riscos cibernéticos associados à cadeia de suprimentos, especialmente os relacionados a terceiros e quartas partes, aumentaram e se destacam como desafios cruciais na gestão de cibersegurança e com alto impacto para as operações, finanças e na reputação das organizações.

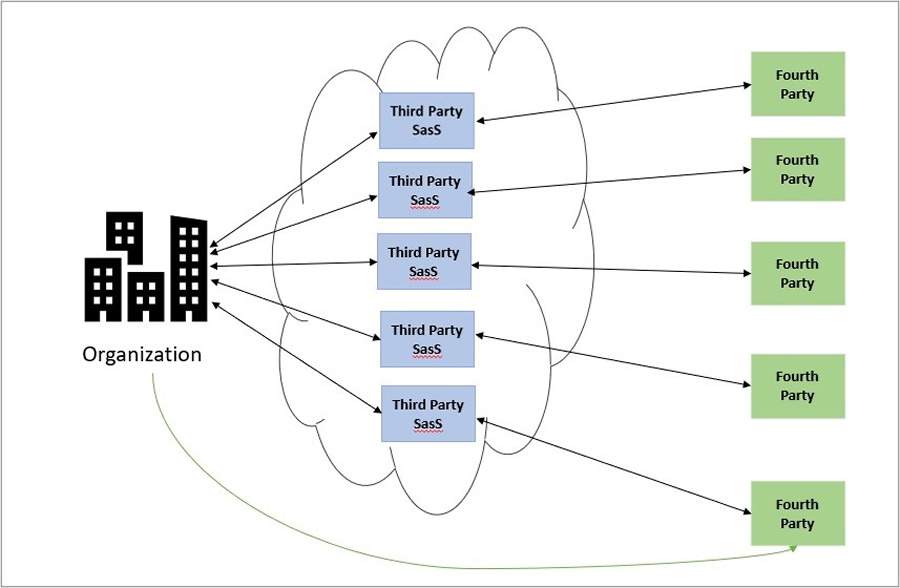

Esses riscos cibernéticos de terceiros ou da cadeia de suprimentos tornaram-se cada vez mais desafiadores, na avaliação dos especialistas, uma vez que a dependência elevada e inevitável de terceiros, como provedores de nuvem e serviços SaaS, é uma realidade das operações de TI e segurança atuais.

Dados sensíveis e proprietários das organizações são transmitidos, processados e armazenados nos ambientes computacionais de terceiros. No entanto, quando esses terceiros também envolvem outras partes externas (ou seja, a quarta parte) para apoiar suas operações e lidar com os dados da sua organização, como essas partes protegem essas informações? Como identificar os riscos da cadeia de suprimentos?

Para responder a essas perguntas, os especialistas da Check Point Software ressaltam que uma das primeiras etapas é identificar os riscos quem lida com informações críticas da organização nos bastidores. Empresas devem estabelecer exigências contratuais robustas que garantam a divulgação de todas as partes envolvidas, especialmente em setores regulamentados como o financeiro e o de saúde.

Quando essa divulgação não é garantida, ferramentas de monitoramento, como a gestão de superfície de ataque externa (EASM, na sigla em inglês), podem identificar vulnerabilidades e partes envolvidas, monitorando continuamente ativos digitais e ameaças potenciais.

As melhores práticas para gerenciar tais riscos na cadeia de suprimentos são:

Monitoramento contínuo: Utilize ferramentas de pontuação de segurança para acompanhar riscos associados a terceiros e quartas partes, garantindo remediação rápida de vulnerabilidades identificadas.

Avaliação de acordos de nível de serviço (SLAs): Revise e alinhe acordos de nível de serviço com políticas de continuidade de negócios e recuperação de desastres. Certifique-se de que os fornecedores notifiquem incidentes dentro de prazos adequados.

Gestão de concentração de riscos: Identifique dependências excessivas de terceiros em fornecedores comuns, mitigando riscos de um único ponto de falha.

Integração interdepartamental: A gestão de riscos da cadeia de suprimentos exige colaboração entre TI, compras e gestão de fornecedores. Uma plataforma centralizada que integre informações de pontuação de segurança e revisões contratuais pode otimizar essa comunicação, garantindo que responsabilidades sejam claras.

Gerenciar efetivamente os riscos da cadeia de suprimentos exige uma abordagem multifacetada, como um programa eficaz de gestão de riscos de fornecedores, uma plataforma comercial de gestão de fornecedores, uma ferramenta EASM e acordos contratuais aprimorados que incluam a divulgação de quartas partes. Fica evidente que apenas a integração cuidadosa e coerente de pessoas, processos e tecnologias pode tornar possível a gestão dos riscos nesse ecossistema, bem como a redução significativa da exposição das organizações a ameaças cibernéticas.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd é um dos principais provedores de segurança cibernética com uma plataforma baseada em nuvem e alimentada por IA, protegendo mais de 100.000 organizações em todo o mundo. A Check Point Software aproveita o poder da IA em todos os níveis para aumentar a eficiência e a precisão da segurança cibernética por meio de sua Plataforma Infinity, com taxas de detecção líderes do setor que permitem a antecipação proativa de ameaças e tempos de respostas mais inteligentes e rápidos. A plataforma abrangente inclui soluções fornecidas pela nuvem compostas por Check Point Harmony para proteger o ambiente de trabalho, Check Point CloudGuard para proteger a nuvem, Check Point Quantum para proteger a rede e Check Point Infinity Core Services para operações e serviços de segurança colaborativa.

©2024 Check Point Software Technologies Ltd. Todos os direitos reservados.

Aviso legal relativo a declarações prospectivas

Este comunicado de imprensa contém declarações prospectivas. As declarações prospectivas estão geralmente relacionadas com eventos futuros ou com o nosso desempenho financeiro ou operacional futuro. As declarações prospectivas neste comunicado de imprensa incluem, mas não estão limitadas a, declarações relacionadas com as nossas expectativas relativamente ao nosso crescimento futuro, à expansão da liderança da Check Point na indústria, ao aumento do valor para os acionistas e à entrega de uma plataforma de cibersegurança líder na indústria aos clientes em todo o mundo. As nossas expectativas e crenças relativamente a estes assuntos podem não se materializar, e os resultados ou eventos reais no futuro estão sujeitos a riscos e incertezas que podem fazer com que os resultados ou eventos reais difiram materialmente dos projetados. Estes riscos incluem a nossa capacidade de continuar a desenvolver capacidades e soluções de plataforma, a aceitação e aquisição por parte dos clientes das nossas soluções existentes e de novas soluções, a continuação do desenvolvimento do mercado da segurança informática/cibernética, a concorrência de outros produtos e serviços, e as condições gerais de mercado, políticas, econômicas e comerciais, incluindo atos de terrorismo ou guerra. As declarações prospectivas contidas neste comunicado de imprensa estão também sujeitas a outros riscos e incertezas, incluindo os descritos mais detalhadamente nos nossos registros na Securities and Exchange Commission (SEC), incluindo o nosso Relatório Anual no Formulário 20-F apresentado à Securities and Exchange Commission em 2 de abril de 2024. As declarações prospectivas neste comunicado de imprensa baseiam-se na informação disponível para a Check Point à data do presente documento, e a Check Point rejeita qualquer obrigação de atualizar quaisquer declarações prospectivas, exceto conforme exigido por lei.

Compartilhe:: Participe do GRUPO SEGS - PORTAL NACIONAL no FACEBOOK...:

https://www.facebook.com/groups/portalnacional/

<::::::::::::::::::::>

IMPORTANTE.: Voce pode replicar este artigo. desde que respeite a Autoria integralmente e a Fonte... www.segs.com.br

<::::::::::::::::::::>

No Segs, sempre todos tem seu direito de resposta, basta nos contatar e sera atendido. - Importante sobre Autoria ou Fonte..: - O Segs atua como intermediario na divulgacao de resumos de noticias (Clipping), atraves de materias, artigos, entrevistas e opinioes. - O conteudo aqui divulgado de forma gratuita, decorrem de informacoes advindas das fontes mencionadas, jamais cabera a responsabilidade pelo seu conteudo ao Segs, tudo que e divulgado e de exclusiva responsabilidade do autor e ou da fonte redatora. - "Acredito que a palavra existe para ser usada em favor do bem. E a inteligencia para nos permitir interpretar os fatos, sem paixao". (Autoria de Lucio Araujo da Cunha) - O Segs, jamais assumira responsabilidade pelo teor, exatidao ou veracidade do conteudo do material divulgado. pois trata-se de uma opiniao exclusiva do autor ou fonte mencionada. - Em caso de controversia, as partes elegem o Foro da Comarca de Santos-SP-Brasil, local oficial da empresa proprietaria do Segs e desde ja renunciam expressamente qualquer outro Foro, por mais privilegiado que seja. O Segs trata-se de uma Ferramenta automatizada e controlada por IP. - "Leia e use esta ferramenta, somente se concordar com todos os TERMOS E CONDICOES DE USO".

<::::::::::::::::::::>

Adicionar comentário